STUDI KASUS ADMINISTRASI JARINGAN PERTEMUAN 10

Ketentuan Soal :

Perusahaan XYZ memiliki 3 kantor Cabang. Pada kantor cabang 1 memiliki 14 komputer yang terhubung menggunakan kabel serta terdapat 5 Laptop yang terhubung menggunakan media Wireless. Sedangkan pada kantor cabang 2, memiliki 20 komputer yang terhubung menggunakan kabel. Dan kantor cabang 3 memiliki 10 komputer.

Anda sebagai seorang Network Administrator diminta untuk melakukan konfigurasi terhadap ketiga kantor cabang tersebut dengan ketentuan, sebagai berikut:

1. Melakukan konfiguarsi IP Address dengan menggunakan Subnetting pada perangkat Komputer dan Laptop yang terhubung. Tidak dianjurkan menggunakan /24,

2. Berikan IP Address dengan menggunakan subnetting /30 terhadap interface yang terhubung secara langsung dari router ke router,

3. Terapkan konfigurasi Routing Dynamic,

4. Serta pastikan seluruh Client di Kantor Cabang 1, kantor cabang 2 dan kantor cabang 3 dapat saling terkoneksi dengan baik

5. Setelah jaringan berjalan sesuai dengan fungsinya, upload dokumentasi pembuatan jaringan kedalam blog

Langkah Konfigurasi

Buka Program Cisco Packet Tracernya, Lalu sediakan beberapa perangkat sebagai berikut :

1. Personal Computer Total > 44 Buah

2. Laptop > 4 Buah

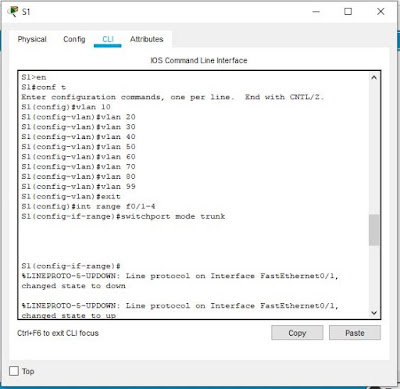

3. Switch 2960 > 3 Buah

4. Router 4321 > 3 Buah

5. Wireless Router WRT300N > 1 Buah

6. Gunakan kabel automatic untuk switch dan PC

7. Gunakan Kabel Serial untuk Antar Router

Konfigurasi Router

Router 1

Router> enable

Router# configure terminal

Router(config)# hostname R1

R1(config)# int gig0/0/0

R1(config-if)# ip address 192.168.1.254 255.255.255.224

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# ip dhcp pool R1

R1(dhcp-config)# default-router 192.168.1.254

R1(dhcp-config)# network 192.168.1.224 255.255.255.224

R1(dhcp-config)# exit

R1(config)# ip dhcp excluded-address 192.168.1.254

R1(config)# int se0/1/1

R1(config-if)# ip address 30.30.30.1 255.255.255.252

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# int se0/1/0

R1(config-if)# ip address 10.10.10.1 255.255.255.252

R1(config-if)# no shutdown

R1(config-if)# exit

R1(config)# router rip

R1(config-router)# net 30.30.30.0

R1(config-router)# net 192.168.1.224

R1(config-router)# net 10.10.10.0

R1(config-router)# no auto-summary

R1(config-router)# exit

R1(config)# end

R1# Write

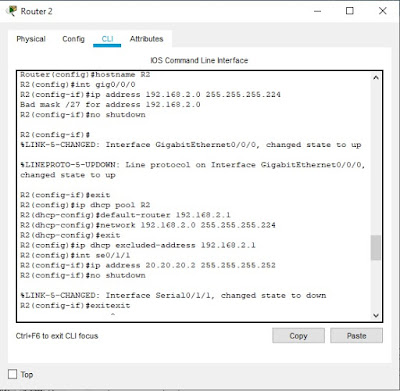

Router 2

Router# configure terminal

Router(config)# hostname R2

R2(config)# int gig0/0/0

R2(config-if)# ip address 192.168.2.0 255.255.255.224

R2(config-if)# no shutdown

R2(config-if)# exit

R2(config)# ip dhcp pool R2

R2(dhcp-config)# default-router 192.168.2.1

R2(dhcp-config)# network 192.168.2.0 255.255.255.224

R2(dhcp-config)# exit

R2(config)# ip dhcp excluded-address 192.168.2.1

R2(config)# int se0/1/1

R2(config-if)# ip address 20.20.20.2 255.255.255.252

R2(config-if)# no shutdown

R2(config-if)# exit

R2(config)# int se0/1/0

R2(config-if)# ip address 10.10.10.2 255.255.255.252

R2(config-if)# no shutdown

R2(config-if)# exit

R2(config)# router rip

R2(config-router)# net 20.20.20.0

R2(config-router)# net 192.168.2.0

R2(config-router)# net 10.10.10.0

R2(config-router)# no auto-summary

R2(config-router)# exit

R2(config)# end

R2# Write

Router 3

Router> enable

Router# configure terminal

Router(config)# hostname R3

R3(config)# int gig0/0/0

R3(config-if)# ip address 192.168.3.1 255.255.255.240

R3(config-if)# no shutdown

R3(config-if)# exit

R3(config)# ip dhcp pool R3

R3(dhcp-config)# default-router 192.168.3.1

R3(dhcp-config)# network 192.168.3.0 255.255.255.240

R3(dhcp-config)# exit

R3(config)# ip dhcp excluded-address 192.168.3.1

R3(config)# int se0/1/0

R3(config-if)# ip address 20.20.20.1 255.255.255.252

R3(config-if)# no shutdown

R3(config-if)# exit

R3(config)# int se0/1/1

R3(config-if)# ip address 30.30.30.2 255.255.255.252

R3(config-if)# no shutdown

R3(config-if)# exit

R3(config)# router rip

R3(config-router)# net 20.20.20.0

R3(config-router)# net 192.168.3.0

R3(config-router)# net 30.30.30.0

R3(config-router)# no auto-summary

R3(config-router)# exit

R3(config)#end

R3#write

Setting IP Wireless Router

Ubah setingan IP Seluruh PC dan Laptop menjadi DHCP, agar mendapatkan IP Otomatis

Nama : Haris Syaeful Amri

NIM : 13190183

Kelas : 13.4B.07

Jurusan : Teknik Komputer Jaringan D3

Matakuliah : Administrasi Jaringan